Elimină virusul .aesir (Instrucţiuni îmbunătăţite) - dec. 2016 actualizat

Ghid de înlăturare a viruşilor .aesir

Ce este Virusul cu extensia de fişier .aesir?

Virusul cu extensia de fişier .Aesir devine parte din familia de ransomware Locky

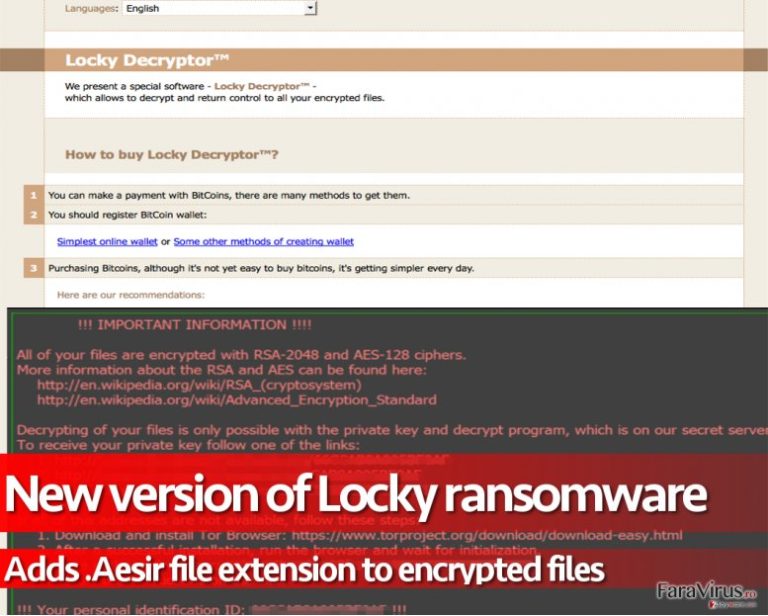

Se pare că autorii ransomware-ului Locky îşi numesc viruşii noi după numele zeilor Norse. Ultimul exemplu de ransomware este numit virusul cu extensia de fişier .Aesir. Conform mitologiei Norse, Æsir este principalul zeu din panteon: exemple includ: Thor, Odin, Loki (Locky), şi Heimdall. Noua versiune ţinteşte în jur de 456 de tipuri de fişiere diferite, şi din nou utilizează o combinaţie de AES-1024 şi RSA-2048 pentru a face fişierele personale inutile. S-a demonstrat că acest tip de ransomware a fost creat de către programatori foarte buni care cu siguranţă ştiu cum să manipuleze straturile complexe pentru a livra ransomware cu succes în calculatoarele ţintite şi să cripteze toate fişierele din ele. Ce este nou în acest proiect al virusului Aesir este că utilizează un server C2 diferit (89.108.73.124/information.cgi, 185.75.46.73/information.cgi, sau 91.211.119.98/information.cgi) şi lasă o notă de recompensă numită – _[set of chars]-INSTRUCTION.html. Atunci când criptează datele, virusul scapă de numele original al fişierului înlocuindu-l cu un set de caractere, şi adaugă extensia .aesir în locul celei originale. Imediat după ce criptează toate fişierele, virusul dezvoltă un fişier .html (nota de recompensă) şi salvează o copie a acestuia în fiecare dosar cu date criptate, inclusiv de pe ecran, pentru a oferi informaţii despre posibilele opţiuni de decriptare. Nota de recompensă se lansează în browserul principal al utilizatorului şi afişează mesajul clasic al lui Locky “! ! ! IMPORTANT INFORMATION ! ! !”, care oferă link-uri către articolele Wikipedia despre sistemele criptografice RSA şi AES, şi de asemenea, unul care conduce către site-ul personal de plată al recompensei, şi instrucţiuni pentru descărcarea browserului Tor, care ajută la accesarea acestora. În final, virusul de tip ransomware Aesir, înlocuieşte imaginea de pe ecran cu o imagine neagră ce arată textul afişat în nota de recompensă.

Ransomware-ul .Aesir criptează cu o criptare ce nu poate fi decodată, şi imediat după ce fişierele sunt blocate, acestea sunt pierdute. Criminalii ce lucrează în spatele acestei extorsiuni cibernetice doresc ca victimele să plătească recompensa pentru a primi programul ce a fost construit, bazat pe un cod de decriptare secret, care este singura cheie pentru recuperarea datelor. Nu este vreun mod de a afla acest cod fără ajutorul criminalilor, şi vă putem asigura că aceşti escroci nu intenţionează să negocieze. Aceştia cer cumpărarea unei anumite cantităţi de Bitcoins şi să le trimiteţi în portofelul lor Bitcoin pentru a primi decriptorul Locky. În loc să daţi criminalilor banii pentru care aţi muncit din greu, gândiţi-vă dacă se merită. De asemenea, ar trebui să luaţi în considerare faptul că 20% din victimele ransomware, care au plătit recompensa, nu şi-au primit fişierele înapoi pur şi simplu pentru că criminalii au refuzat să le ofere programul de decriptare. Trebuie să înţelegeţi că escrocilor le pasă doar de bani, şi nu de dumneavoastră. Prin urmare, ar trebui să vă păstraţi banii şi să eliminaţi virusul .Aesir fără vreo îndoială.

Trucuri de distribuire

Analizele noastre arată că virusul cu extensia de fişier .Aesir este în mod curent distribuit utilizând tactici noi. Recent, am descoperit că troianul Nemucod este distribuit prin campanii de spam pe Facebook şi trimite imagini false victimelor. Mesajul infecţios conţine un ataşament numit Imagine_[4 caractere la întâmplare].svg. Este posibil ca utilizatorii experimentaţi să observe rapid că extensia de fişier diferă de formatele standard pentru imagini (precum JPG, JPEG sau PNG) şi se pot abţine din a apăsa pe ele. SVG este o imagine vector bazată pe XML, capabilă să poarte un cod JavaScript. Imediat după ce victima apasă pe un astfel de fişier, îl/o redirecţionează către un website de phishing care seamănă cu Youtube. Aici, escrocii utilizează fosta tehnică „instalează o extensie pentru a vizualiza filmul”, pentru a înşela utilizatorul să instaleze un software maliţios. Imediat după ce victima instalează extensia, virusul poate accesa contul de Facebook al victimei şi îl utilizează pentru proliferarea lui Aesir – trimite mesaje ce conţin cea mai nouă versiune a lui Locky tuturor prietenilor victimei. În acelaşi timp, extensia maliţioasă numită Nemucod, va descărca şi executa malware-ul Aesir.

Evident, o mică parte a grupului de escroci Locky încă mai distribuie virusul prin campanii de spam maliţioase, şi în acest caz, aceştia trimit scrisori electronice ce au titluri precum “Your Amazon.com order has dispatched #[numere la întâmplare]”. Victimele au primit email-uri de la conturi de email false precum [email protected] sau [email protected]. Scrisoarea poartă un ataşament .zip, care nu ar trebui deschis! Furnizează o sarcină utilă distructivă care poate corupe definitiv toate fişierele personale.

Cum să elimin virusul cu extensia de fişier .Aesir şi să recuperez fişierele criptate?

Virusul cu extensia de fişier .Aesir nu este unul dintre acele exemple de malware de complexitate medie, însă decriptabile. Escrocii care codează acest virus ştiu ce fac şi de ce fac, şi fără ruşine atacă maşinile utilizatorilor inocenţi, în timp ce aceştia navighează pe web fără a se aştepta la ceva rău. Vă sugerăm să eliminaţi cât mai repede virusul cu extensia de fişier .Aesir, deoarece poate fi la pachet cu Nemucod sau un alt malware. Pentru acest lucru, angajaţi FortectIntego. Rulaţi PC-ul în Safe Mode with Networking deoarece programul maliţios vă poate bloca unealta anti-malware astfel încât să nu o puteţi utiliza contra lui.

Manual de înlăturare a virusului .aesir

Înlăturaţi .aesir utilizând Safe Mode with Networking

-

Pasul 1: Reporniţi calculatorul pentru a Safe Mode with Networking

Windows 7 / Vista / XP- Apăsaţi Start → Shutdown → Restart → OK.

- Atunci când calculatorul dumneavoastră devine activ, începeţi apăsând de mai multe ori pe F8 până când observaţi fereastra Advanced Boot Options

-

Select Safe Mode with Networking from the list

Windows 10 / Windows 8- Apăsaţi butonul Power de pe ecranul de autentificare Windows. Acum ţineţi apăsat pe Shift, care se află pe tastatura dumneavoastră, şi apăsaţi pe Restart..

- Acum selectaţi Troubleshoot → Advanced options → Startup Settings şi în final apăsaţi pe Restart.

-

Imediat după ce calculatorul dumneavoastră devine activ, selectaţi Enable Safe Mode with Networking din fereastra Startup Settings.

-

Pasul 2: Înlătură .aesir

Autentificaţi-vă în contul infectat şi porniţi browserul. Descărcaţi FortectIntego sau un alt program anti-spyware sigur. Actualizaţi-l după care efectuaţi o scanare completă a sistemului şi înlăturaţi fişierele maliţioase care aparţin ransomware-ului şi finalizaţi înlăturarea lui .aesir.

În cazul în care ransomware-ul blockează Safe Mode with Networking, încercaţi următoarea metodă.

Înlăturaţi .aesir utilizând System Restore

-

Pasul 1: Reporniţi calculatorul pentru a Safe Mode with Command Prompt

Windows 7 / Vista / XP- Apăsaţi Start → Shutdown → Restart → OK.

- Atunci când calculatorul dumneavoastră devine activ, începeţi apăsând de mai multe ori pe F8 până când observaţi fereastra Advanced Boot Options

-

Select Command Prompt from the list

Windows 10 / Windows 8- Apăsaţi butonul Power de pe ecranul de autentificare Windows. Acum ţineţi apăsat pe Shift, care se află pe tastatura dumneavoastră, şi apăsaţi pe Restart..

- Acum selectaţi Troubleshoot → Advanced options → Startup Settings şi în final apăsaţi pe Restart.

-

Imediat după ce calculatorul dumneavoastră devine activ, selectaţi Enable Safe Mode with Command Prompt din fereastra Startup Settings.

-

Pasul 2: Resetaţi fişierele şi setările sistemului

-

Imediat ce apare fereastra Command Prompt, introduceţi cd restore şi apăsaţi pe Enter.

-

Acum tastaţi rstrui.exe şi apăsaţi din nou pe Enter..

-

Când apare o fereastră nouă, apăsaţi pe Next şi selectaţi punctul de restaurare care este înaintea infiltrării lui .aesir. După ce veţi face acest lucru, apăsaţi Next.

-

Acum apăsaţi pe Yes pentru a începe restaurarea sistemului.

-

Imediat ce apare fereastra Command Prompt, introduceţi cd restore şi apăsaţi pe Enter.

Bonus: Recuperaţi-vă datele

Ghidul prezentat mai sus v-ar putea ajuta să eliminaţi .aesir din calculatorul dumneavoastră. Pentru a vă recupera fişierele criptate, vă recomandăm să utilizaţi un ghid mai detaliat pregătit de către experţii noştri din securitate, faravirus.ro.Vorbind de antidotul pentru Locky, analiştii de malware rămân tăcuţi deoarece echipa Locky nu a lăsat erori în codul virusului, ceea ce înseamnă că nu există breşe ce ar putea permite experţilor din securitatea cibernetică să spargă codul virusului şi să creeze o unealtă de decriptare eficientă. Prin urmare, singurul mod de a vă recupera datele este prin utilizarea unei copii de rezervă a datelor.

Dacă fişierele dumneavoastră au fost criptate de către .aesir, puteţi utiliza diverse metode pentru a le recupera:

Metoda Data Recovery Pro

Dacă doriţi, puteţi încerca această unealtă de recuperare date după eliminarea virusului Locky. Este posibil să nu puteţi recupera toate fişierele criptate, însă vă poate ajuta să recuperaţi câteva. Vă recomandăm să creaţi o copie a datelor criptate în cazul în care în viitor una dintre încercările de a decripta fişierele va fi de succes.

- Descărcare Data Recovery Pro;

- Urmaţi paşii din setările Data Recovery şi instalaţi programul în calculatorul dumneavoastră;

- Lansaţi-l şi scanaţi-vă calculatorul pentru fişierele criptate de către ransomware-ul .aesir;

- Recuperaţi-le.

În final, ar trebui să luaţi în considerare tot timpul protecţia împotriva cripto-ransomware-urilor. Pentru a vă proteja calculatorul de .aesir precum şi de alte ransomware-uri, utilizaţi un anti-spyware bun, precum FortectIntego, SpyHunter 5Combo Cleaner sau Malwarebytes.