Elimină virusul WannaCry (Ghid de înlăturare) - actualizare aug. 2017

Ghid de înlăturare a viruşilor WannaCry

Ce este Virusul de tip ransomware WannaCry?

Atac cibernetic masiv: ransomware-ul WannaCry a afectat peste 230,000 de calculatoare din întreaga lume

Virusul WannaCry este un program de tip ransomware care foloseşte exploatarea EternalBlue pentru a infecta calculatoarele ce rulează pe sistemul de operare Microsoft Windows. Ransomware-ul este cunoscut şi ca WannaCrypt0r, WannaCryptor, WCry, şi Wana Decrypt0r. Imediat după ce intră în sistemul ţintă, criptează rapid toate fişierele şi le marchează cu una dintre următoarele extensii de fişiere: .wcry, .wncryt şi .wncry.

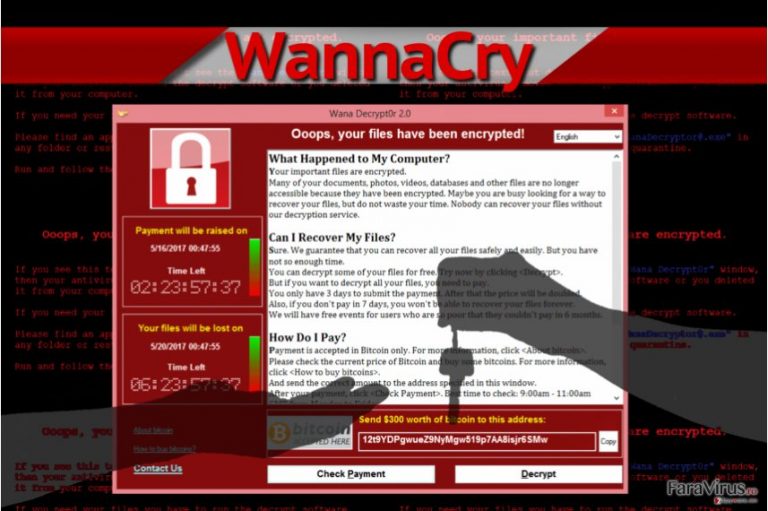

Virusul face ca fişierele să fie inutile folosind un cifru puternic, modifică imaginea de pe ecran, creează o notă de recompensă numită „Please Read Me!.txt” şi lansează o fereastră a programului numit „Wanna Decrypt0r” care menţionează că fişierele din calculator au fost criptate. Programul maliţios îndeamnă victimele să plătească recompensa care variază între 300 şi 600 de dolari în Bitcoin, şi promite să şteargă toate fişierele în cazul în care victima nu reuşeşte să plătească în termen de 7 zile.

Software-ul maliţios elimină Volume Shadow Copies pentru a preveni ca victima să restaureze datele criptate. În plus, ransomware-ul se comportă ca şi un vierme deoarece imediat după ce intră în PC-ul ţintă începe să caute alte calculatoare pe care ar putea să le infecteze. Malware-ul foloseşte o gaură din securitatea sistemului de operare Windows şi se răspândeşte rapid folosind unelte de răspândire fişiere (precum Dropbox sau drive-uri de reţea) fără a cere permisiunea victimei.

Prin urmare, dacă aţi fost victima atacului cibernetic, trebuie să eliminaţi WannaCry imediat ce puteţi pentru a-i opri răspândirea. În ciuda faptului că virusul promite să restaureze fişierele după ce plătiţi, nu există motiv să vă bazaţi pe pretinderile criminalilor. Echipa Fără virus recomandă ştergerea ransomware-ului în Safe Mode with Networking utilizând programe anti-malware precum FortectIntego.

Criminalii cibernetici au folosit acest ransomware într-un atac cibernetic masiv care a fost lansat vineri, 12 mai, 2017 . Conform ultimelor rapoarte, atacul maliţios a afectat cu succes peste 230,000 de calculatoare din peste 150 de ţări. Impactul atacului cibernetic este terifiant – cu toate că virusul ţinteşte organizaţii din mai multe sectoare, se pare că cele de sănătate au avut cel mai mult de suferit . Din cauza atacului, mai multe servicii medicale au fost suspendate, de exemplu, sute de operaţii au fost amânate. Conform rapoartelor, primele companii mari afectate de către acest ransomware au fost Telefonica, Gas Natural şi Iberdrola.

Unele dintre companiile afectate au copii de rezervă ale fişierele, în timp ce altele trebuie să aibă de a face cu consecinţele tragice. Fără nicio excepţie, tuturor victimelor li se recomandă să elimine cât mai curând posibil WannaCry deoarece poate ajuta la prevenirea răspândirii ransomware-ului.

WannaCry distribuit folosind exploatarea EternalBlue

Principalul vector al infecţiei de tip ransomware WannaCry este exploarea EternalBlue, care este o unealtă cibernetică de spionaj, furată de la Agenţia Naţională de Securitate din SUA (NSA), şi publicată online de un grup de hackeri cunoscuţi ca şi Shadow Brothers. Exploatarea EternalBlue ţinteşte vulnerabilitatea Windows CVE-2017-0145 din implementarea Microsoft a protocolului SMB (Server Message Block).

Vulnerabilitatea a fost deja rezolvată, sugerează buletinul de securitate MS17-010 de la Microsoft (lansat pe 14 mai 2017). Codul de exploatare utilizat de către escroci ţintea să infecteze sistemele neactualizate ale lui Windows 7 şi Windows Server 2008, şi s-a raportat că utilizatorii de Windows 10 nu pot fi afectaţi de către virus. În mod normal, malware-ul ajunge ca şi un troian care conţine kitul de exploatare şi ransomware-ul. După, acesta încearcă să se conecteze la unul dintre serverele de la distanţă pentru a descărca ransomware-ul în calculator.

Ultimele versiuni ale lui WannaCry sunt distribuite prin intermediul lui girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 în regiunea APAC. Ransomware-ul poate afecta pe orice persoană care nu are cunoştinţe despre metodele de distribuire ale ransomware-ului, prin urmare vă sugerăm să citiţi acest ghid de prevenire a ransomware-ului WannaCry, care a fost pregătit de către experţii noştri:

- Instalaţi actualizarea securităţii sistemului MS17-010, lansată recent de Microsoft. Este adresată în mod special acestei vulnerabilităţi descoperită de către ransomware. Actualizările au fost în mod special lansate chiar şi pentru sistemele de operare vechi precum Windows XP sau Windows 2003.

- Actualizaţi restul programelor din calculator.

- Instalaţi un software anti-malware reputabil pentru a vă apăra calculatorul contra încercărilor ilegale de a vă infecta maşina cu programe maliţioase.

- Nu deschideţi email-uri care vin de la străini sau companii cu care nu faceţi afaceri.

- Dezactivaţi SMBv1 folosind instrucţiunile oferite de Microsoft.

Versiunile lui WannaCry

Virusul cu extensia de fişier .wcry. Se suspectează că este prima versiune a rău famatului ransomware. A fost observat pentru prima dată la începutul lui februarie, 2017, şi la început, acest virus nu părea ca fiind unul ce poate să depăşească viruşi mai cunoscuţi precum Cryptolocker, CryptXXX sau Cerber. Virusul utilizează cifrul criptografic AES-128 pentru a bloca fişierele, adaugă extensia de fişier .wcry numelor fişierelor şi cere transferul a 0.1 bitcoins într-un portofel virtual.

Malware-ul a fost distribuit iniţial prin intermediul email-urilor de tip spam; totuşi, acest virus nu a adus foarte mult profit dezvoltatorilor. Cu toate că fişierele criptate de către acest ransomware păreau a fi de nerecuperat fără cheia de decriptare, dezvoltatorii acestuia au decis să îmbunătăţească programul maliţios.

Virusul de tip ransomware WannaCrypt0r. Este un alt nume al versiunii actualizate al ransomware-ului. Noua versiune alege vulnerabilităţile din Windows ca şi vector al atacului principal, şi criptează toate fişierele stocate în sistem în doar câteva secunde. Fişierele afectate pot fi recunoscute cu ajutorul extensiilor adăugate numelui fişierului imediat după extensia originală – .wncry, .wncryt, sau .wcry.

Nu există vreo posibilitate de a recupera datele corupte fără a avea copii de rezervă sau cheia privată ce a fost creată pe parcursul procesului de criptare. În mod normal, virusul cere 300 de dolari, cu toate că preţul recompensei creşte la 600 de dolari în cazul în care victima nu plăteşte în termen de trei zile.

Virusul de tip ransomware WannaDecrypt0r. WannaDecrypt0r este programul lansat de către virus după infiltrarea cu succes în sistemul ţintă. Cercetătorii deja au observat că versiunile Wanna Decrypt0r 1.0 şi Wanna Decrypt0r 2.0 încearcă să ajungă la victime.

Software-ul maliţios afişează un ceas cu numărătoare inversă care arată cât timp a mai rămas pentru plata recompensei, şi este identic cu cel care arată cât timp a mai rămas până când virusul va şterge toate datele din calculator. Această versiune a zguduit comunitatea virtuală pe 12 mai, 2017, cu toate că, câteva zile mai târziu a fost oprită de către un cercetător din securitate, cunoscut sub numele de MalwareTech.

Cum să eliminaţi WannaCry şi să restauraţi fişierele criptate?

Ar trebui să vă bazaţi doar pe metode profesionale pentru a elimina virusul WannaCry şi să nu încercaţi dezinstalarea manuală a acestui program. Virusul este extrem de periculos şi utilizează măsuri sofisticate pentru a se răspândi în întreg sistemul calculatorului şi de asemenea, poate infecta maşinile şi dispozitivele inteligente ce sunt conectate la reţea. Cu cât dezactivaţi virusul mai repede cu atât mai bine, deci nu pierdeţi timpul.

Dacă aveţi copii de rezervă ale fişierelor, nu vă grăbiţi să le conectaţi la calculatorul compromis, deoarece copiile datelor vor fi şi ele criptate. Pentru cele mai bune rezultate, vă recomandăm să urmaţi aceste instrucţiuni de eliminare furnizate de către echipa Fără Virus.

Manual de înlăturare a virusului WannaCry

Înlăturaţi WannaCry utilizând Safe Mode with Networking

Pentru a şterge complet virusul WannaCry, urmaţi fiecare pas cu atenţie şi asiguraţi-vă că aţi pornit PC-ul în modul adecvat. În acest mod, veţi dezactiva virusul şi veţi crea un mediu potrivit pentru lansarea software-ului de eliminare malware.

-

Pasul 1: Reporniţi calculatorul pentru a Safe Mode with Networking

Windows 7 / Vista / XP- Apăsaţi Start → Shutdown → Restart → OK.

- Atunci când calculatorul dumneavoastră devine activ, începeţi apăsând de mai multe ori pe F8 până când observaţi fereastra Advanced Boot Options

-

Select Safe Mode with Networking from the list

Windows 10 / Windows 8- Apăsaţi butonul Power de pe ecranul de autentificare Windows. Acum ţineţi apăsat pe Shift, care se află pe tastatura dumneavoastră, şi apăsaţi pe Restart..

- Acum selectaţi Troubleshoot → Advanced options → Startup Settings şi în final apăsaţi pe Restart.

-

Imediat după ce calculatorul dumneavoastră devine activ, selectaţi Enable Safe Mode with Networking din fereastra Startup Settings.

-

Pasul 2: Înlătură WannaCry

Autentificaţi-vă în contul infectat şi porniţi browserul. Descărcaţi FortectIntego sau un alt program anti-spyware sigur. Actualizaţi-l după care efectuaţi o scanare completă a sistemului şi înlăturaţi fişierele maliţioase care aparţin ransomware-ului şi finalizaţi înlăturarea lui WannaCry.

În cazul în care ransomware-ul blockează Safe Mode with Networking, încercaţi următoarea metodă.

Înlăturaţi WannaCry utilizând System Restore

În cazul în care Metoda 1 nu a ajutat la eliminarea programului maliţios, vă sugerăm să încercaţi această opţiune.

-

Pasul 1: Reporniţi calculatorul pentru a Safe Mode with Command Prompt

Windows 7 / Vista / XP- Apăsaţi Start → Shutdown → Restart → OK.

- Atunci când calculatorul dumneavoastră devine activ, începeţi apăsând de mai multe ori pe F8 până când observaţi fereastra Advanced Boot Options

-

Select Command Prompt from the list

Windows 10 / Windows 8- Apăsaţi butonul Power de pe ecranul de autentificare Windows. Acum ţineţi apăsat pe Shift, care se află pe tastatura dumneavoastră, şi apăsaţi pe Restart..

- Acum selectaţi Troubleshoot → Advanced options → Startup Settings şi în final apăsaţi pe Restart.

-

Imediat după ce calculatorul dumneavoastră devine activ, selectaţi Enable Safe Mode with Command Prompt din fereastra Startup Settings.

-

Pasul 2: Resetaţi fişierele şi setările sistemului

-

Imediat ce apare fereastra Command Prompt, introduceţi cd restore şi apăsaţi pe Enter.

-

Acum tastaţi rstrui.exe şi apăsaţi din nou pe Enter..

-

Când apare o fereastră nouă, apăsaţi pe Next şi selectaţi punctul de restaurare care este înaintea infiltrării lui WannaCry. După ce veţi face acest lucru, apăsaţi Next.

-

Acum apăsaţi pe Yes pentru a începe restaurarea sistemului.

-

Imediat ce apare fereastra Command Prompt, introduceţi cd restore şi apăsaţi pe Enter.

Bonus: Recuperaţi-vă datele

Ghidul prezentat mai sus v-ar putea ajuta să eliminaţi WannaCry din calculatorul dumneavoastră. Pentru a vă recupera fişierele criptate, vă recomandăm să utilizaţi un ghid mai detaliat pregătit de către experţii noştri din securitate, faravirus.ro.În cazul în care nu sunteţi dispus să cheltuiţi între 300 şi 600 de dolari sau dacă aveţi copii de rezervă ale fişierelor, nu există altă metodă de a restaura fişierele criptate de către acest virus de temut. Analiştii malware lucrează pe probele virusului, şi este posibil ca într-o zi să creeze o unealtă de decriptare; totuşi, este posibil ca acea zi să nu vină deoarece este aproape imposibil de inversat procesul de criptare fără a avea cheia corectă de decriptare. Până atunci, vă sugerăm să încercaţi aceste metode de recuperare a datelor:

Dacă fişierele dumneavoastră au fost criptate de către WannaCry, puteţi utiliza diverse metode pentru a le recupera:

Instalaţi şi rulaţi Data Recovery Pro

Data Recovery Pro poate fi unealta potrivită dacă doriţi să restauraţi unele fişiere criptate. Aici aveţi instrucţiuni de utilizare.

- Descărcare Data Recovery Pro;

- Urmaţi paşii din setările Data Recovery şi instalaţi programul în calculatorul dumneavoastră;

- Lansaţi-l şi scanaţi-vă calculatorul pentru fişierele criptate de către ransomware-ul WannaCry;

- Recuperaţi-le.

Căutaţi Volume Shadow Copies

Uneori, chiar şi cei mai sofisticaţi viruşi pot eşua în a finaliza toate sarcinile maliţioase, prin urmare, dacă sunteţi suficient de norocos, este posibil ca virusul să lase Volume Shadow Copies în sistem. Pentru a le descoperi şi pentru a le utiliza la recuperarea datelor, instalaţi software-ul ShadowExplorer.

- Descarcă Shadow Explorer (http://shadowexplorer.com/);

- Urmaţi setarea de instalare Shadow Explorer şi instalaţi această aplicaţie în calculatorul dumneavoastră.

- Lansaţi programul şi treceţi prin meniul sus-jos din colţul stânga sus pentru a selecta diskul cu datele criptate. Verificaţi ce dosare se află acolo.

- Apăsaţi dreapta pe dosarul pe care doriţi să îl recuperaţi şi selectaţi “Export”. De asemenea, puteţi selecta locul unde doriţi să îl stocaţi.

Uneltele de decriptare WannaCry încă nu sunt disponibile

În final, ar trebui să luaţi în considerare tot timpul protecţia împotriva cripto-ransomware-urilor. Pentru a vă proteja calculatorul de WannaCry precum şi de alte ransomware-uri, utilizaţi un anti-spyware bun, precum FortectIntego, SpyHunter 5Combo Cleaner sau Malwarebytes.